ShadowServer a découvert plus de 17,000 VPN SSL Fortinet compromis par ce que l’on appelle la backdoor symlink. Nous avons obtenu d’une source fiable la méthode de détection à distance et l’avons intégrée dans notre solution de gestion de la surface d’attaque externe. Explications.

D’où vient cette backdoor ?

Le 10 avril 2025, Fortinet révélait que des équipements VPN SSL ont été compromis via l’exploitation de failles connues, depuis au moins 2023. Les vulnérabilités CVE-2022-42475, CVE-2023-27997 et CVE-2024-21762 auraient été exploitées pour déployer un mécanisme de persistance sur les équipements compromis.

Ce mécanisme permet à un attaquant de garder un accès distant sur la machine, même une fois le système mis à jour en termes de patch de sécurité.

Comment la détecter à distance ?

Trêve de suspense, nous ne révélerons pas en public la méthode de détection. En effet, elle pourrait permettre de prendre le contrôle des systèmes impactés et nous ne souhaitons pas armer les cyber criminels.

En revanche, nous pensons que cette méthode de détection doit être partagée avec les organisations (commerciales ou non) qui le souhaitent. Toute organisation qui œuvre à la protection des entreprises contre des intrusions doit pouvoir avoir accès à cette méthode. Nous pensons fermement que ce type d’information doit être partagé, et non rester dans un cercle restreint afin que, tous ensembles, nous luttions contre la cyber criminalité. C’est seulement en unissant nos forces que nous aurons une chance de gagner.

C’est pourquoi nous sommes prêts à la partager, en privé, avec les organisations qui ont un « track-record » montrant qu’elles travaillent pour la cyber défense. Cela inclus aussi nos concurrents. Nous appelons ici tous ces acteurs à partager, en privé, les méthodes et techniques qui permettent d’éviter les intrusions depuis Internet ou qui permettent d’alerter une entité vulnérable (ou compromise).

Nombre de machines compromises

Le nombre total de machines compromises au 22 avril 2025 est de :

- Près de 22,000 équipements

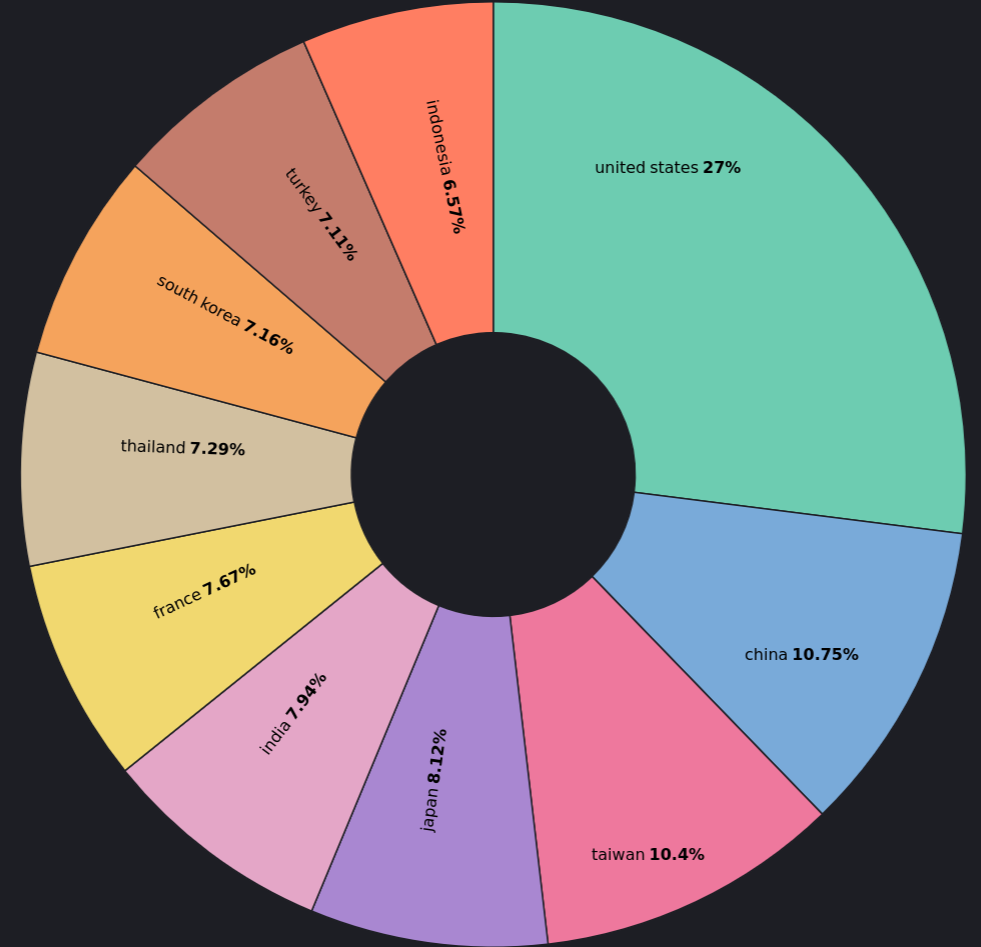

Répartition géographique sur le TOP 10 des pays les plus touchés :

Conclusion

Si vous êtes une organisation, à but lucratif ou non, concurrente ou non de ONYPHE, vous pouvez nous contacter via notre adresse email contact at onyphe.io. Si nous pensons que vous œuvrez dans le sens de la protection contre la cyber criminalité, nous vous communiquerons les détails de détection à distance.

Si vous êtes victime de cette backdoor, nous vous recommandons la lecture de l’article Fortinet sur la méthodologie de nettoyage appropriée.